详细信息 https://copy.fail/

内部已经在跟踪了,但是因为临近五一假期,今天来不及推送,预计得节后了

最新修复已提交:https://github.com/deepin-community/kernel/commits/linux-6.18.y/crypto

6.6内核的需要上游修复

这个漏洞是内核的吧 坛里有很多 先安装个用用

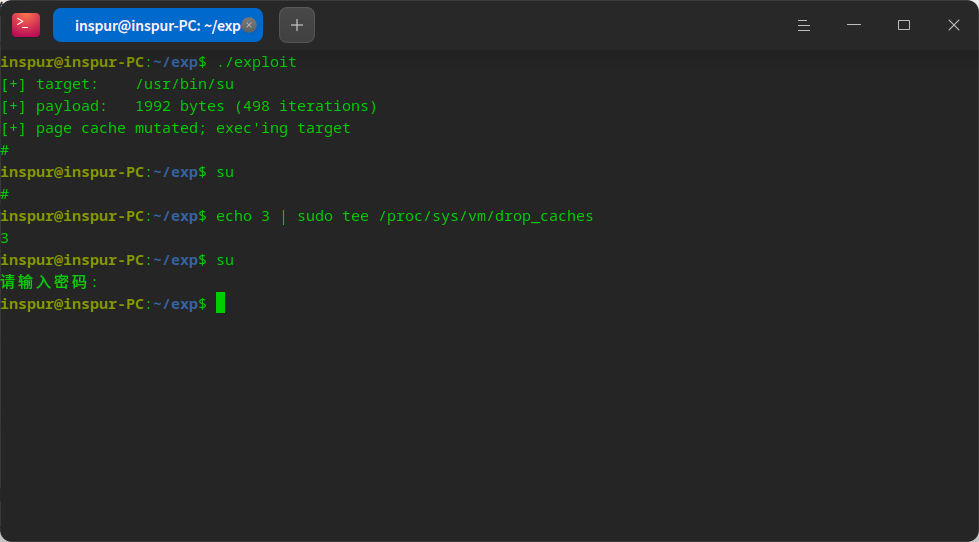

CVE-2026-31431,仅需一个 732 字节的 Python 脚本,就能攻破几乎所有主流 Linux 发行版本,提权至最高的 root 权限。

把车停高速上,那也得先推个版本上来……

把车停高速上,那也得先推个版本上来……

后面的暴躁车主:嘀嘀嘀,前面的,干嘛呢?有啥活不能假期结束后再干呢?后面都堵好几十公里了。嘀嘀嘀🚗🚓🚕🚗🛺🚙🛻🚌🚐🚎🚑🚒🚚🚛🚜🚘🚔🚔🚖🚍。

后面的暴躁车主:嘀嘀嘀,前面的,干嘛呢?有啥活不能假期结束后再干呢?后面都堵好几十公里了。嘀嘀嘀🚗🚓🚕🚗🛺🚙🛻🚌🚐🚎🚑🚒🚚🚛🚜🚘🚔🚔🚖🚍。

刚好堵车好无聊,推一下版本吧

目前这个示例poc只适合x86_x64架构,非x86架构运行也没用,因为poc里硬编码了x86的shellcode,其他架构要做针对性调整(人家本来就是个poc,也不是真正的攻击程序,不过这个真能提权,应该叫做exp了)

友情提醒:x86架构运行poc要非常小心 ,会注入/usr/bin/su文件,要重启才能恢复。如果你运行了poc不重启,那你的su会一直处在提权状态,非常危险(当然有漏洞本身就非常危险)

说实话,这种几乎不需要考虑内核版本的通杀漏洞还是太权威了。

有人发了C写的Exp,支持跨平台(至少支持arm64)

https://github.com/tgies/copy-fail-c

成功在UOS 复现漏洞。

注意运行完EXP记得 使用 echo 3 | sudo tee /proc/sys/vm/drop_caches 清除页缓存,不然你们看到了,su一直是被攻击状态。

6.6内核版本就更新了一个包,这真的修复了吗?

中文

中文

CVE-2026-31431

最新提权漏洞测试了一下是存在的,修复!!!