说书人 deepin

deepin

2026-04-30 17:54

这响应速度,赞

Reply Like 0 View the author

这响应速度,赞

给力!

牛啊,速度真快!

这补丁这么大啊185M

回退了一个优化

已关机,节后更

我是20.9需要更新吗,怎么更新

你说20.9版本是否需要更新

升级后,播放视频没有声音。我是vm虚拟机。

坏了,龙架构因为之前更新失败的原因停留在了6.12内核。

刚才测试了一下6.18.24龙架构内核,在联想m540z上还是没法正常启动。

坏了,龙架构因为之前更新失败的原因停留在了6.12内核。

刚才测试了一下6.18.24龙架构内核,在联想m540z上还是没法正常启动。

6.6呢

漏洞的发现过程同样值得关注,研究员Taeyang Lee识别出攻击面后,借助AI辅助审计工具进行扫描,仅耗时约1小时便定位到这一最高严重性漏洞。

AI yes

6.6呢

新的6.6内核不是还没有出来么?

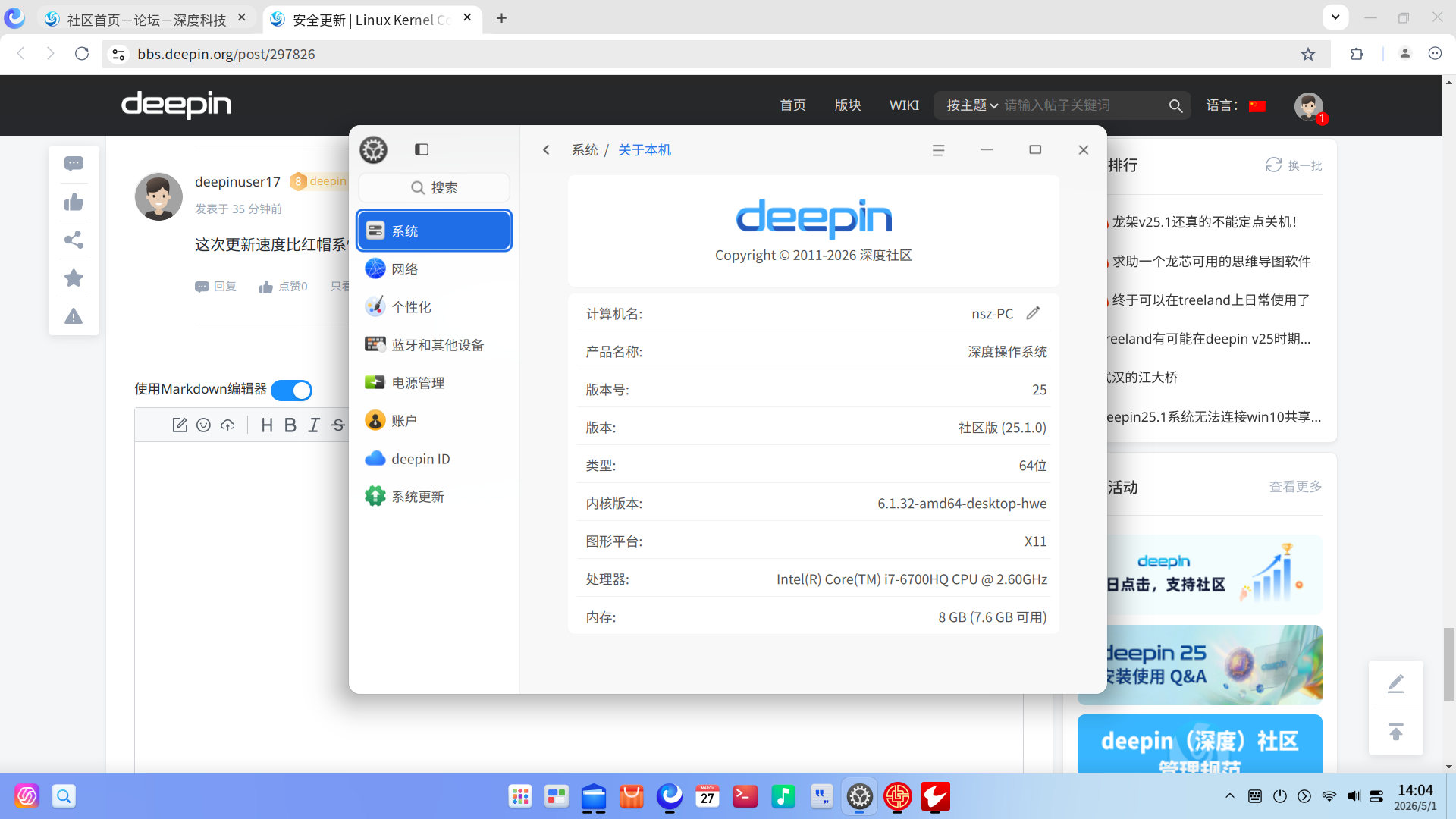

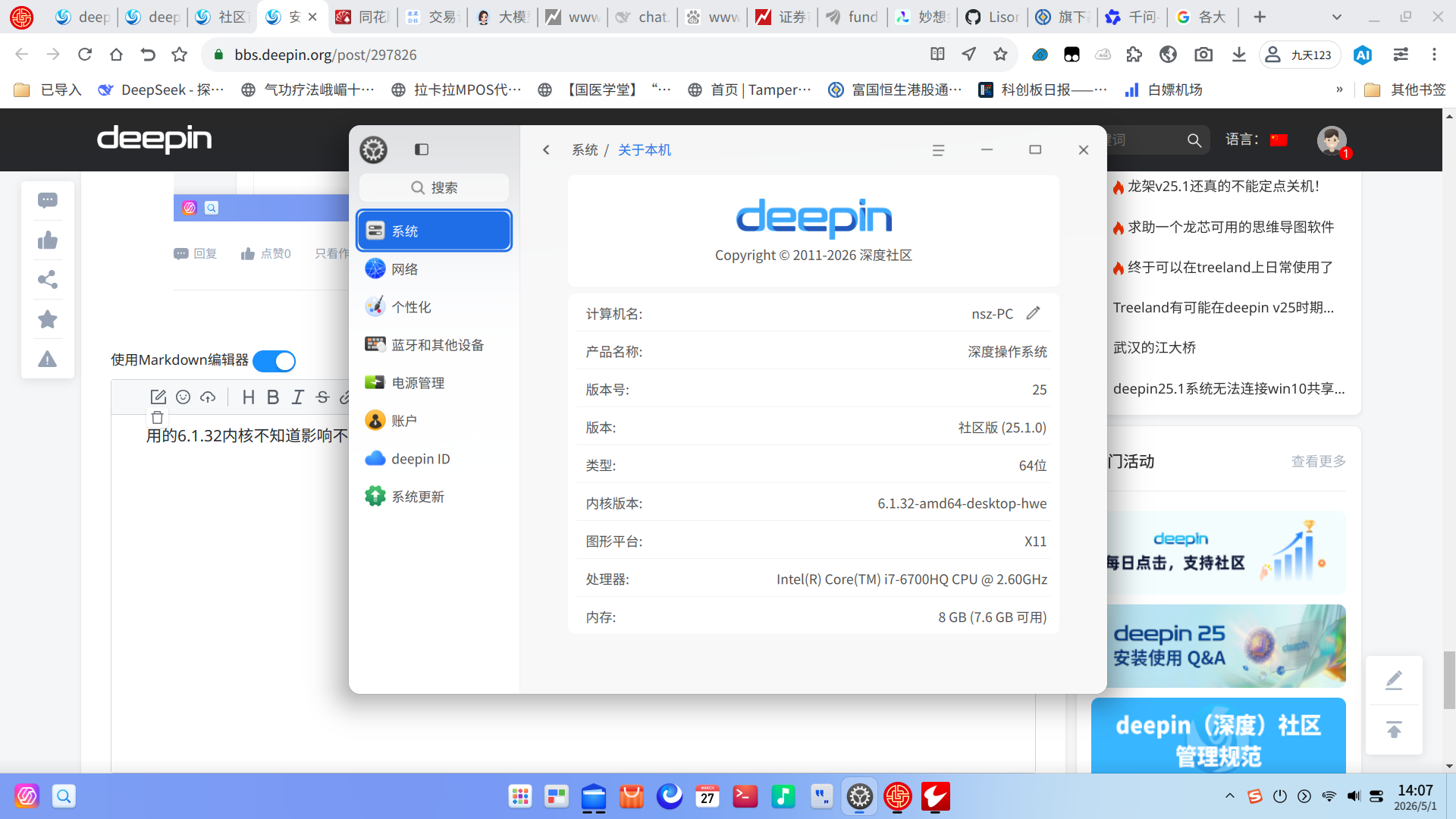

这次更新速度比红帽系快

成功更新

用的6.1.32内核不知道影响不

一直提示更新下载失败,什么情况啊,有人给解释一下吗

Popular Ranking

ChangePopular Events

More

🔔 亲爱的 deepin 用户与社区伙伴们:

近期,deepin(深度)社区监控到 Linux 内核存在一个高危本地提权漏洞。

该漏洞被命名为“Copy Fail”(CVE-2026-31431),存在于Linux 内核加密子系统(algif_aead模块)中。漏洞源于2017年引入的一项代码优化,导致 AF_ALG 加密接口在处理 AEAD 加密操作时,源缓冲区与目标缓冲区可能共享同一块内核页缓存页面。

鉴于其严重性和广泛影响,为确保您的系统安全,我们强烈建议所有用户尽快升级。

01 漏洞信息

漏洞编号:CVE-2026-31431

漏洞描述:该漏洞源于Linux 内核加密子系统 algif_aead 模块中的一处逻辑缺陷。2017年的一项优化引入了 in-place 操作,使得关联数据(AD)处理时源和目标的内存映射不一致,导致内核页缓存页面被混入可写散列表。攻击者利用AF_ALG加密接口和splice()系统调用组合,可向任意可读文件(如setuid程序/usr/bin/su)的页缓存写入4字节受控数据。由于页缓存由同一内核上所有进程共享,篡改 setuid 程序后再次执行即可获得 root 权限。

漏洞等级:高危

利用条件:击者具备本地普通用户权限即可发起攻击

影响范围:所有未更新 deepin 25 的用户均受影响,建议立即更新升级。

02 修复进展