“sudoedit -s /”命令吗?试了ubuntu20, 18, rehl, deepin都没复现

“sudoedit -s /”命令吗?试了ubuntu20, 18, rehl, deepin都没复现

不是,看知乎那篇文章里的动图演示还挺复杂的,并不是所有复现所需的代码都公开了

Manjaro网址一直转圈,打不开, 哪位能打开的话,帮忙截几个重点的图,让大家学习下。

Manjaro网址一直转圈,打不开, 哪位能打开的话,帮忙截几个重点的图,让大家学习下。

和这个楼主一样,发了一篇分享文章,没什么实质内容。

Manjaro网址一直转圈,打不开, 哪位能打开的话,帮忙截几个重点的图,让大家学习下。

没什么特别的,就是在用户开帖讨论之前就已经修复了,上游一更新就直接推送到更新最慢的 stable 仓库。有一些比较重要的信息是引用了这篇文章:https://blog.qualys.com/vulnerabilities-research/2021/01/26/cve-2021-3156-heap-based-buffer-overflow-in-sudo-baron-samedit

其中提到了检查当前使用的 sudo 是否已经修复漏洞的方法:

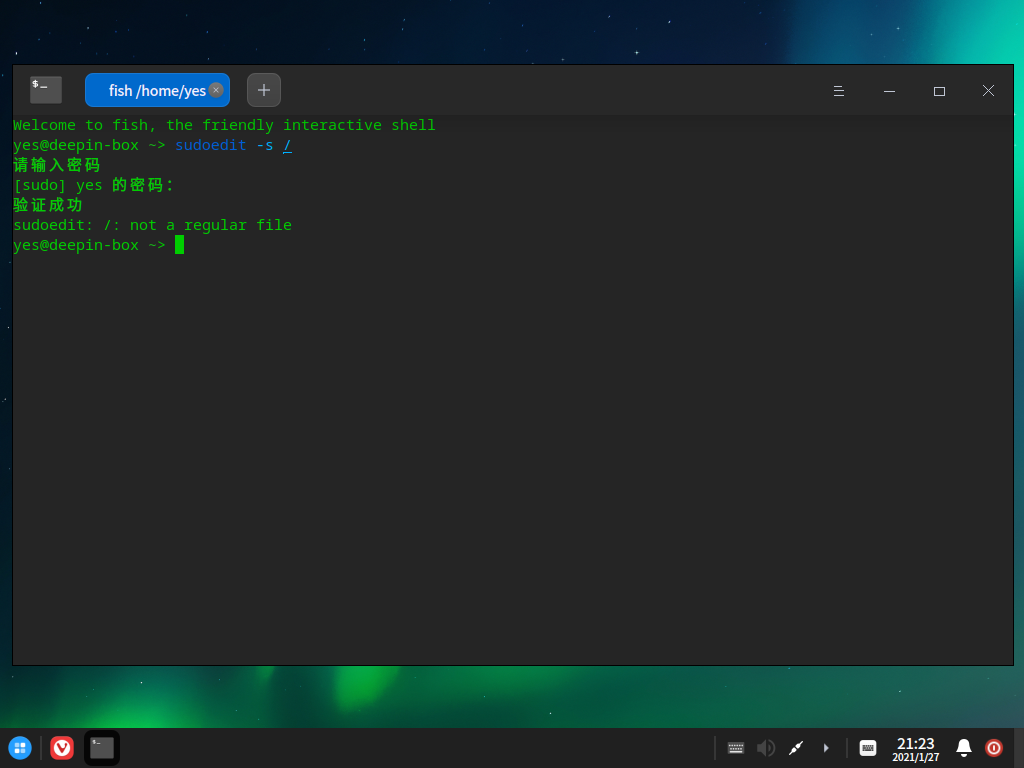

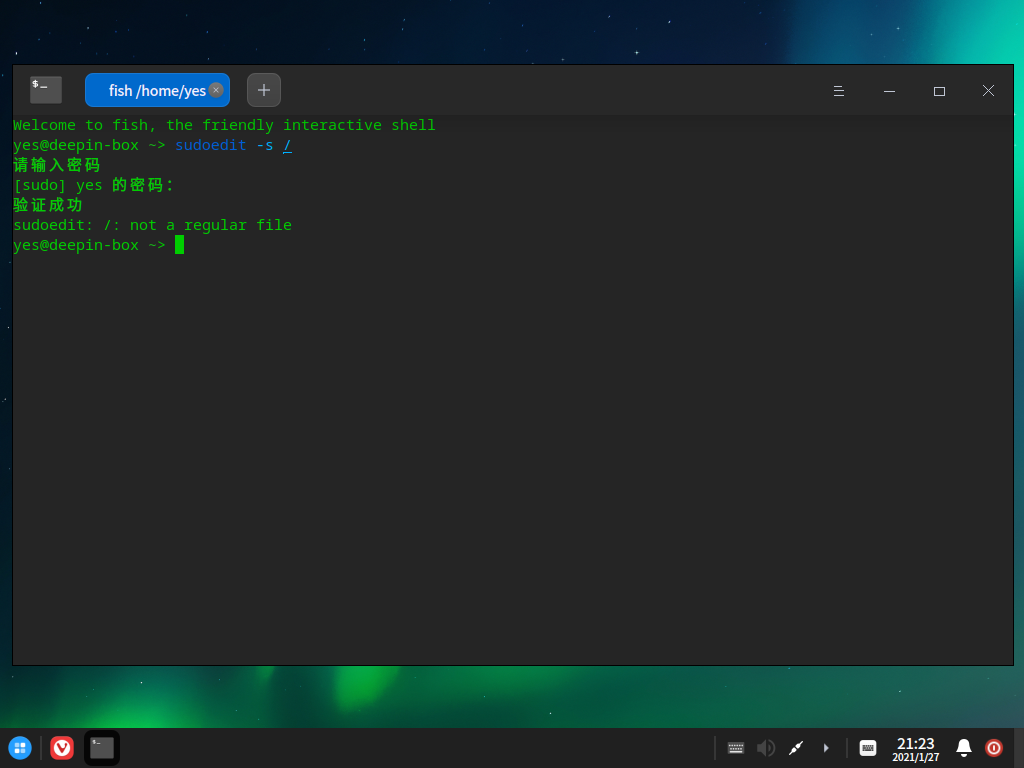

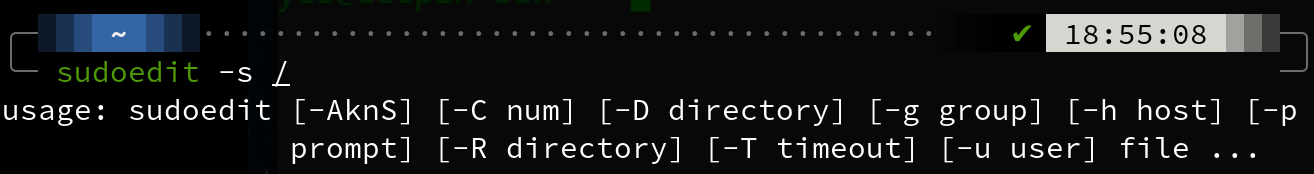

sudoedit -s /未修复的效果是这样的:

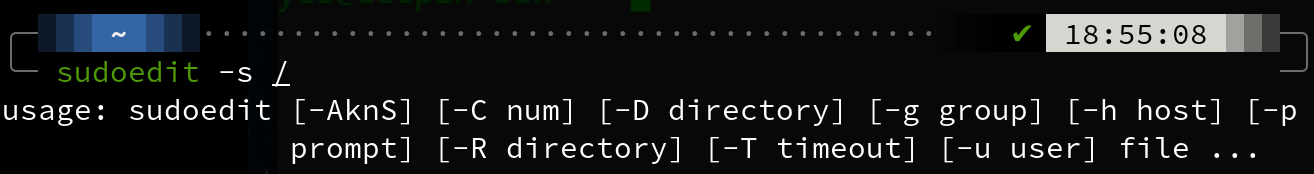

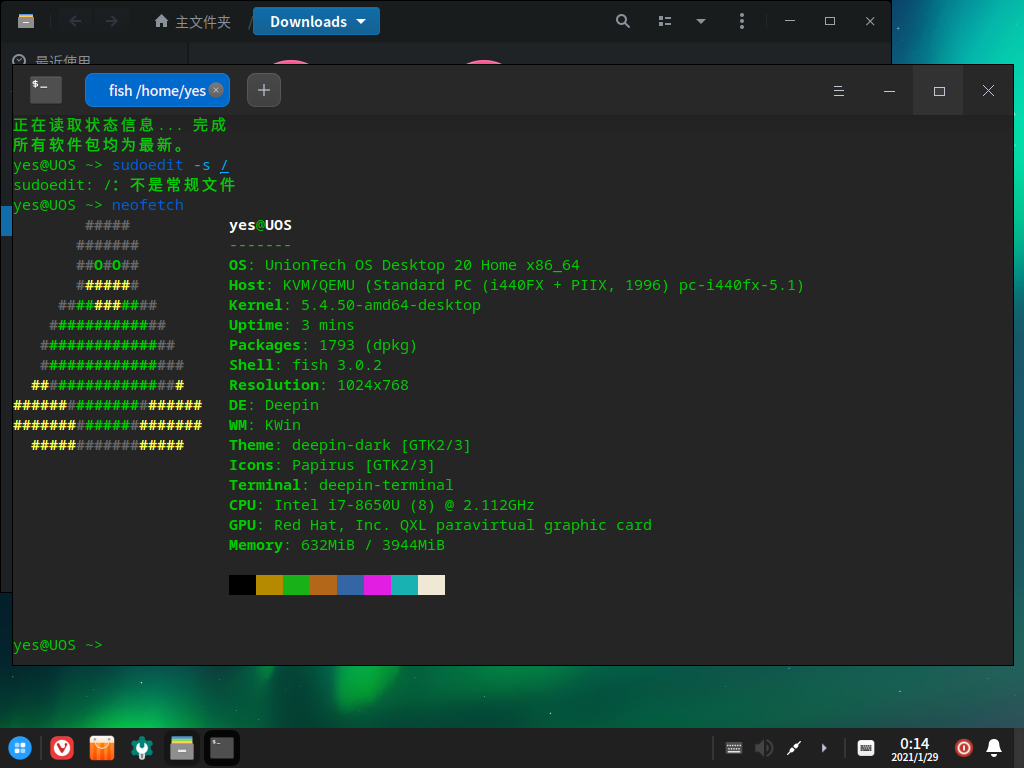

已修复的效果是这样的:

如果说要学习什么,这张讲 Manjaro 如何跟进上游更新的图可能更有参考价值:

其实 deepin 的正式版和内测版以及上游 debian 10 也差不多可以构成这样的格局,但 deepin 跟进安全更新的频率太低了,似乎喜欢把安全更新堆到和功能更新一起推送,这样是不对的

“sudoedit -s /”命令吗?试了ubuntu20, 18, rehl, deepin都没复现

看 5 楼,这只是一个验证漏洞是否存在的命令,它本身并不能直接让你违规提权

最新消息,deepin 很快就会推送这个更新

需要本地用户才能提权的漏洞,就不是很要命的漏洞了。

不是都知道启动重置改密码吗?

看 5 楼,这只是一个验证漏洞是否存在的命令,它本身并不能直接让你违规提权

是的,仔细看了那个gif关键好像是一个C写个的程序提权。早上看了公众号的推送就试了一下,果然不可能那么简单让我使用漏洞

需要本地用户才能提权的漏洞,就不是很要命的漏洞了。

不是都知道启动重置改密码吗?

关键是恶意程序可以通过这个漏洞直接获得 root 权限啊,都不需要骗用户输入密码了

关键是恶意程序可以通过这个漏洞直接获得 root 权限啊,都不需要骗用户输入密码了

恶意软件归本地用户吗?我觉得软件没有那么万能。

恶意软件归本地用户吗?我觉得软件没有那么万能。

只要用户运行了这个软件,就有可能通过 sudo 的这个漏洞获取 root 权限,然后为所欲为

没什么特别的,就是在用户开帖讨论之前就已经修复了,上游一更新就直接推送到更新最慢的 stable 仓库。有一些比较重要的信息是引用了这篇文章:https://blog.qualys.com/vulnerabilities-research/2021/01/26/cve-2021-3156-heap-based-buffer-overflow-in-sudo-baron-samedit

其中提到了检查当前使用的 sudo 是否已经修复漏洞的方法:

sudoedit -s /未修复的效果是这样的:

已修复的效果是这样的:

如果说要学习什么,这张讲 Manjaro 如何跟进上游更新的图可能更有参考价值:

其实 deepin 的正式版和内测版以及上游 debian 10 也差不多可以构成这样的格局,但 deepin 跟进安全更新的频率太低了,似乎喜欢把安全更新堆到和功能更新一起推送,这样是不对的

感谢。

用了 Manjaro 那麼久,到頭來還是直接用 Arch 了……

用了 Manjaro 那麼久,到頭來還是直接用 Arch 了……

哈哈,彼此彼此,我只是偶尔回 Manjaro 论坛去看看

哈哈,彼此彼此,我只是偶尔回 Manjaro 论坛去看看

從他們那張更新圖表來看,安全性更新用的還是二手的,那不如直接跟緊上游。

而且他們論壇的大老態度真的很差

个人版不是我们这边在修复

没有源码吗

没有源码吗

我在上面贴了 github 的 commit 链接了

中文

中文

https://zhuanlan.zhihu.com/p/347370493

https://www.theregister.com/2021/01/26/qualys_sudo_bug/

https://github.com/sudo-project/sudo/commit/8255ed69

目前主流发行版已经推送了 sudo 的更新,第一时间修复了这个高危漏洞,但 deepin 似乎还没有推送这个更新。上次 grub 爆出严重漏洞的时候 deepin 也没有及时更新。我认为 deepin 应该建立一个完善的高危漏洞应急处理机制,维护人员要时刻关注 Linux 系统安全相关的资讯,像这样的安全更新一定要第一时间推送。@ deepin_uos

同样是自己维护仓库而又大量依赖上游软件包的发行版,看看隔壁 Manjaro 的速度:https://forum.manjaro.org/t/10-year-old-vulnerability-in-sudo-was-patched-today-27-01-2021/50817