应该不是edge问题,我一直都在用edge正式版,没遇到这个问题

当前版本:版本 108.0.1462.54 (正式版本) (64 位)

应该不是edge问题,我一直都在用edge正式版,没遇到这个问题

当前版本:版本 108.0.1462.54 (正式版本) (64 位)

运营商劫持?

弄个插件,优先用https试试

如果我想在某个浏览器内进行劫持, 有以下方式可以试试:

如果是第一种, 卸载软件重新到官网下载就行.

如果是第二种, 关闭所有插件, 看看是否还能复现当前问题, 如果不跳了, 说明问题确实出在插件里面.

如果是第3/4/5/6种, 按理说应该是对所有浏览器都有效果的...

针对第三种, 要关闭所有自启动软件和服务, 然后进行测试

针对第四种, 要切换网络环境, 比如电脑用的是本地有线网络, 先把网线拔了, 安装一个无线接收器, 用手机流量或者其他地方的Wifi测试一下(主要是切换供应商, 比如从电信转移动)

针对第五种,这需要网站后台服务人员重新部署一份服务, 然后通过请求相同链接判断返回页面内容是否一致即可查验.

针对第六种, 这个可以通过https的ssl证书注册组织名称来判断, 比如当前网站的, 但http协议不行.

感觉像是浏览器的缓存没有被清理

浏览器建议用Opera浏览器,有Linux版

经过国外专业的安全测评,发现在所有基于Chromium的浏览器中

Opera浏览器的安全漏洞最少

这是linux啊,居然劫持浏览器。

首先,你的hosts检查测试,并没有考虑IPv6通道。

其次,你应该先检查http应用服务申报。

然后,用文本检查每个.desktop文件中,各个注册域[desktop action ... ]中‘exec=’所指定执行者路径和参数,

看看谁在捣鬼。

w2j@Home:~$ xdg-mime query default x-scheme-handler/http

org.deepin.browser.desktop

w2j@Home:~$ grep "x-scheme-handler/http" -l -r /usr/share/applications

/usr/share/applications/firefox.desktop

/usr/share/applications/org.deepin.browser.desktop

/usr/share/applications/mimeinfo.cache

w2j@Home:~$ grep "Exec=" /usr/share/applications/firefox.desktop

Exec=/opt/firefox60esr/firefox %u

Exec=firefox -new-window

Exec=firefox -private-window

w2j@Home:~$ grep "Exec=" /usr/share/applications/mimeinfo.cache

w2j@Home:~$ grep "x-scheme-handler/http" /usr/share/applications/mimeinfo.cache

x-scheme-handler/http=org.deepin.browser.desktop;

x-scheme-handler/https=org.deepin.browser.desktop;

w2j@Home:~$

Popular Events

More

写完自我感觉废话有点多,麻烦耐心看一下

不知道从什么时候开始,使用edge浏览器的时候经常网页加载时跳转出一个网站

https://www.jiayuan.com/

开始以为是简单的广告,直到我对这玩应越来越眼熟——

“这广告挺nb啊,哪都能看到”

直到今天我才意识到一个问题,我访问一些官网的时候也会跳转广告,不至于吧……不会是被劫持了吧??

然后我就打开了deepin自带的浏览器访问相同的网站,并没有跳转这个广告网页

那么应该是edge的问题了,现在我想屏蔽这个网站:

起初想找浏览器自带的屏蔽功能,找了一下发现edge并没有这个功能

尝试修改了一下host文件

然并无卵用

查了一下发现应该重启一下网络

重启浏览器发现起了一点点作用,比如,当直接复制这个网址粘贴访问的时候会被屏蔽掉,但是在被跳转的时候完全没起作用,有没有大神能讲一下这是为什么?

接着我尝试在直接复制的网址前加个https,也正常访问了,所以我屏蔽了个寂寞?

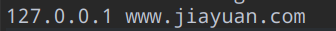

最后,碰运气似的又在host文件最后一行加了个

估计是没用

确实没用

目前deepin自带浏览器是没有问题的

总结一下: